Sirattacker 勒索软件是 Chaos 勒索软件的变种之一。Chaos 在 2023 年 2 月中旬被首次发现,地下论坛中提供了多个版本的 Chaos 勒索软件构建工具,任何人都可以使用自定义的配置生成 Chaos 勒索软件。

Sirattacker 勒索软件很可能是冒充以太坊挖矿应用程序进行分发,因为所有样本文件都包含一个以太坊的图标。

样本文件图标

上周,研究人员披露了一个名为 Bruh 的 Chaos 勒索软件变种,也是伪装成加密货币挖矿应用程序。尽管 Sirattacker 勒索软件与 Bruh 勒索软件之间没有明显的联系,但这仍然是一个引人注意的巧合。

一旦 Sirattacker 勒索软件被执行,就会开始加密失陷主机的文件,并在文件名中添加随机四个字母的文件扩展名。一些较旧的 Chaos 勒索软件变种会使用随机字节覆盖大于 2117152 字节的文件,这样文件就无法恢复了。在某些情况下,尽管攻击者清楚文件无法恢复,仍然也会要求受害者支付赎金。幸运的是,Sirattacker 勒索软件似乎是使用新版本的 Chaos 勒索软件生成工具生成的,较大的文件会被加密而不是覆盖。

加密的文件

文件加密后,Sirattacker 会显示勒索信息:

勒索信息

勒索软件会用自带的图片替换桌面壁纸,图片显示的信息与勒索信息几乎相同,要求受害者通过电子邮件与攻击者进行联系。

壁纸替换

Sirattacker 勒索软件攻击者使用的比特币钱包里目前没有余额,2023 年 2 月 24 日还对外进行转账。但该钱包地址曾经持有高达 538.57 比特币,价值超过 1200 万美元。

比特币钱包交易记录

过去的几个月中,攻击者进行了大量的转入、转出操作。2023 年 2 月 24 日,攻击者转入了价值 35.13 美元的比特币,稍后又将其转移到另一个钱包中。

转入交易记录

转出交易记录

没有证据表明这些交易与 Sirattacker 勒索软件有关,但应该表明 Sirattacker 勒索软件背后的攻击者一直在积极参与各种违法活动。

ALC 是最近被发现的勒索软件,以在勒索信息中提到“俄罗斯以及同伙”而闻名,但该勒索软件并不是看起来那么简单。

目前未发现该勒索软件使用的感染载体,但与其他勒索软件应该并无太大差异。

一旦 ALC 勒索软件执行,就会在桌面上创建多个文件。请注意,某些 ALC 勒索软件并不会创建下图中的 AlcDif.exe 文件。

桌面截图

RUS!.txt 是勒索信息,根据拼写猜测作者并不是以英语为母语的人。勒索信息中提到,攻击者主要针对“俄罗斯与其同伙”。攻击者要求受害者通过 Telegram 与攻击者联系,但并没有指出赎金价格。

勒索信息

一些 ALC 勒索软件样本还会创建一个名为 AlcDif.exe 的可执行文件,用于创建更复杂的勒索信息。AlcDif.exe 显示的勒索信息如下所示:

勒索信息

与文本文件中的勒索信息不同,这次的勒索信息十分详细,提供了联系攻击者的地址、钱包地址、赎金价格与受害者 ID。尽管二维码下方指出赎金两千美元,但实际上攻击者勒索 554 门罗币(价值约为 8 万美元)。

支付二维码

ALC 勒索软件其实并不加密任何文件,其应该是恐吓类恶意软件。勒索软件尽管携带了相关的公钥与私钥,但并未使用。并且只会遍历文件列表,单独保存到文本文件中。由于恶意软件并不会真的加密文件,要么是攻击者试图从受害者处进行诈骗,要么是恶意软件仍然处于测试阶段。

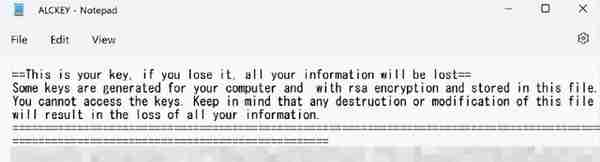

包含 AES 密钥的的 ALCKEY 文件

翻译自:https://www.fortinet.com/blog/threat-research/ransomware-roundup-sirattacker-acl